Mathematik und Informatik MPR/Wahlfach Informatik Klasse 8: Unterschied zwischen den Versionen

Keine Bearbeitungszusammenfassung Markierung: Quelltext-Bearbeitung 2017 |

Keine Bearbeitungszusammenfassung Markierung: Quelltext-Bearbeitung 2017 |

||

| (4 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

=== Datensicherheit === | ===Datensicherheit=== | ||

{{Box|Info|Folgende Themen werden in der Klassenarbeit behandelt: | {{Box|Info|Folgende Themen werden in der Klassenarbeit behandelt: | ||

| Zeile 11: | Zeile 11: | ||

==== Big Data ==== | ====Big Data==== | ||

Viele Geräte in unserem Alltag erheben Daten, verarbeiten, speichern und leiten diese weiter. Google kennt dank GPS unseren Standort, das Fitnessarmband weiß unseren Gesundheitszustand, Internetseiten wissen durch unsere Klicks im Internet unsere Interessen und Gewohnheiten. Diese Ansammlung von Daten nennt man Big Data. Daten, die erhoben wurden werden häufig zu einem späteren Zeitpunkt miteinander verknüpft, um so neue Informationen zu gewinnen. Jeder hinterlässt Datenspuren im Alltag. So entstehen unzählige Personenprofile. Welche Informationen (Daten) über uns gesammelt und weitergegeben werden bekommen wir häufig nicht mit. | Viele Geräte in unserem Alltag erheben Daten, verarbeiten, speichern und leiten diese weiter. Google kennt dank GPS unseren Standort, das Fitnessarmband weiß unseren Gesundheitszustand, Internetseiten wissen durch unsere Klicks im Internet unsere Interessen und Gewohnheiten. Diese Ansammlung von Daten nennt man Big Data. Daten, die erhoben wurden werden häufig zu einem späteren Zeitpunkt miteinander verknüpft, um so neue Informationen zu gewinnen. Jeder hinterlässt Datenspuren im Alltag. So entstehen unzählige Personenprofile. Welche Informationen (Daten) über uns gesammelt und weitergegeben werden bekommen wir häufig nicht mit. | ||

| Zeile 17: | Zeile 17: | ||

{{Box|Arbeitsauftrag|Erkläre den Begriff Big Data. Notiere, welche Daten von dir noch gesammelt werden könnten.|Arbeitsmethode}} | {{Box|Arbeitsauftrag|Erkläre den Begriff Big Data. Notiere, welche Daten von dir noch gesammelt werden könnten.|Arbeitsmethode}} | ||

==== Cookies und Tracking ==== | ====Cookies und Tracking==== | ||

Cookies werden dazu verwendet das Surfverhalten von Nutzern zu erkennen. Das nennt man auch Tracking. | Cookies werden dazu verwendet das Surfverhalten von Nutzern zu erkennen. Das nennt man auch Tracking. | ||

| Zeile 23: | Zeile 23: | ||

[https://www.youtube.com/watch?v=iyD0vcsCPPE Schaue dir das Video an.] Beantworte folgende Fragen: | [https://www.youtube.com/watch?v=iyD0vcsCPPE Schaue dir das Video an.] Beantworte folgende Fragen: | ||

==== Datensicherheit und Verschlüsselung ==== | #Was sind Cookies? | ||

#Wofür werden sie verwendet? | |||

#Von wem können Cookies gelesen werden? | |||

#Nenne Nachteile von Cookies. | |||

====Datensicherheit und Verschlüsselung==== | |||

Unter Datensicherheit versteht man, dass Informationen (Daten) sicher übertragen werden und kein Dritter Zugriff auf meine Daten (personenbezogene Daten) hat. Eine Möglichkeit der sicheren Datenübertragung ist die Verschlüsselung. | Unter Datensicherheit versteht man, dass Informationen (Daten) sicher übertragen werden und kein Dritter Zugriff auf meine Daten (personenbezogene Daten) hat. Eine Möglichkeit der sicheren Datenübertragung ist die Verschlüsselung. | ||

Verschlüsselung meint die Umwandlung eines Klartexts in einen Geheimtext. Nur der Sender und der Empfänger kennen im besten Fall den Schlüssel und die Verschlüsselungsart und können so den Text wieder in Klartext übersetzen (entschlüsseln). Anders als bei der Codierung, bei dem die Codierungsvorschrift allgemein gültig und bekannt ist. | Verschlüsselung meint die Umwandlung eines Klartexts in einen Geheimtext. Nur der Sender und der Empfänger kennen im besten Fall den Schlüssel und die Verschlüsselungsart und können so den Text wieder in Klartext übersetzen (entschlüsseln). Anders als bei der Codierung, bei dem die Codierungsvorschrift allgemein gültig und bekannt ist. | ||

===== Caesar Verschlüsselung ===== | =====Caesar Verschlüsselung===== | ||

{{H5p|id= | {{H5p|id= | ||

655650|height=600}} | 655650|height=600}} | ||

===== Vigenere Verschlüsselung ===== | =====Vigenere Verschlüsselung===== | ||

<div class="grid"> | <div class="grid"> | ||

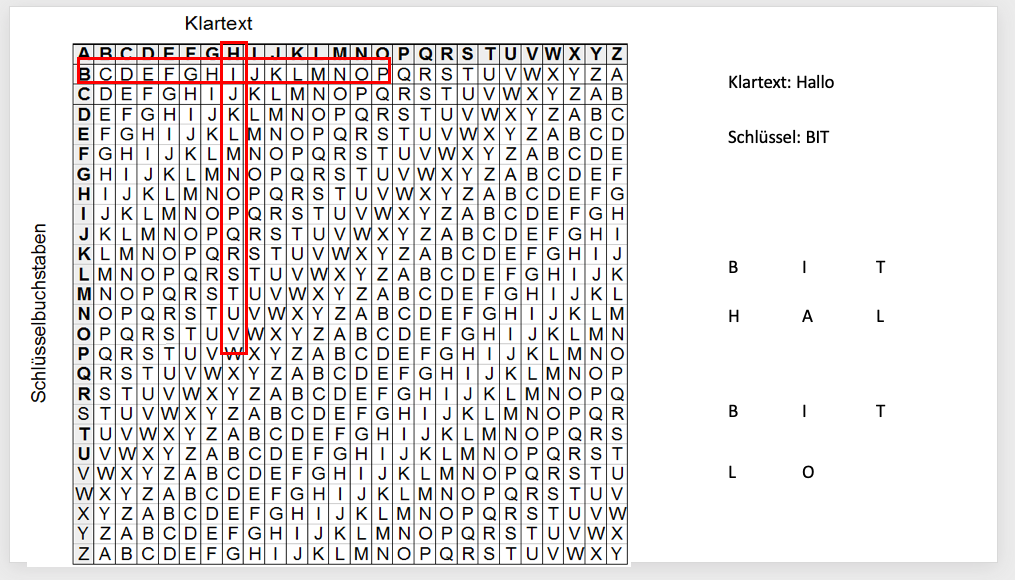

<div class="width-1-2">Schritt 1: zu verschlüsselten Text Beispiel Hallo = Klartext über das Schlüsselwort Beispiel Bit Buchstabe für Buchstabe untereinander schreiben. | <div class="width-1-2">'''Schritt 1: '''zu verschlüsselten Text Beispiel Hallo = Klartext über das Schlüsselwort Beispiel Bit Buchstabe für Buchstabe untereinander schreiben. | ||

Schritt 2: Spalte Schlüssel und Spalte Klartext den jeweiligen Buchstaben suchen und die Schnittstelle ausmachen. Das ist der verschlüsselte Buchstabe./div> | |||

<div class="width-1-2">[[Datei:Vigenere Verschlüsselung.png|Verschlüsselung]]/div> | '''Schritt 2:''' Spalte Schlüssel und Spalte Klartext den jeweiligen Buchstaben suchen und die Schnittstelle ausmachen. Das ist der verschlüsselte Buchstabe.</div> | ||

<div class="width-1-2">[[Datei:Vigenere Verschlüsselung.png|Verschlüsselung]]</div> | |||

</div> | </div> | ||

| Zeile 52: | Zeile 56: | ||

{{Box|Arbeitsauftrag| | Fragen für die Arbeit könnt ihr [https://zumpad.zum.de/p/51xQZxI048 unter folgendem Link] eintragen. | ||

===Daten und Codierung=== | |||

{{Box|Arbeitsauftrag|[https://unterrichten.zum.de/wiki/Codes_im_Alltag:_Der_Barcode Arbeite den Lernpfad unter folgendem Link ab].|Arbeitsmethode}} | |||

Aktuelle Version vom 12. Dezember 2019, 07:20 Uhr

Datensicherheit

Big Data

Viele Geräte in unserem Alltag erheben Daten, verarbeiten, speichern und leiten diese weiter. Google kennt dank GPS unseren Standort, das Fitnessarmband weiß unseren Gesundheitszustand, Internetseiten wissen durch unsere Klicks im Internet unsere Interessen und Gewohnheiten. Diese Ansammlung von Daten nennt man Big Data. Daten, die erhoben wurden werden häufig zu einem späteren Zeitpunkt miteinander verknüpft, um so neue Informationen zu gewinnen. Jeder hinterlässt Datenspuren im Alltag. So entstehen unzählige Personenprofile. Welche Informationen (Daten) über uns gesammelt und weitergegeben werden bekommen wir häufig nicht mit.

Cookies und Tracking

Cookies werden dazu verwendet das Surfverhalten von Nutzern zu erkennen. Das nennt man auch Tracking.

Schaue dir das Video an. Beantworte folgende Fragen:

- Was sind Cookies?

- Wofür werden sie verwendet?

- Von wem können Cookies gelesen werden?

- Nenne Nachteile von Cookies.

Datensicherheit und Verschlüsselung

Unter Datensicherheit versteht man, dass Informationen (Daten) sicher übertragen werden und kein Dritter Zugriff auf meine Daten (personenbezogene Daten) hat. Eine Möglichkeit der sicheren Datenübertragung ist die Verschlüsselung. Verschlüsselung meint die Umwandlung eines Klartexts in einen Geheimtext. Nur der Sender und der Empfänger kennen im besten Fall den Schlüssel und die Verschlüsselungsart und können so den Text wieder in Klartext übersetzen (entschlüsseln). Anders als bei der Codierung, bei dem die Codierungsvorschrift allgemein gültig und bekannt ist.

Caesar Verschlüsselung

Vigenere Verschlüsselung

Fragen für die Arbeit könnt ihr unter folgendem Link eintragen.